329

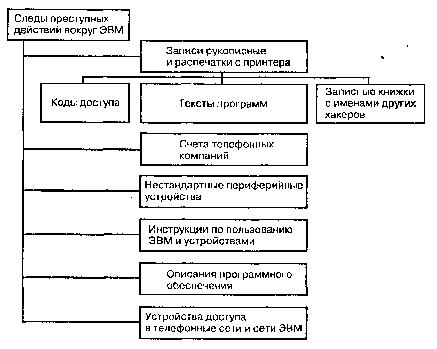

Рис. 32. Виды следов преступной деятельности вокруг ЭВМ и на машинных носителях,

принадлежащих преступнику

Если преступник задержан на месте совершения преступления или сразу же после его со-

вершения, для данной ситуации характерны следующие первоначальные следственные действия:

личный обыск задержанного; допрос задержанного; обыск по месту жительства задержанного.

К типичным следственным действиям на данной стадии можно отнести осмотр и фиксацию

состояния ЭВМ, машинных носителей (рис. 32), допросы очевидцев, а также лиц, обеспечиваю-

щих работу информационной системы, в том числе должностных лиц, представляющих собствен-

ника системы.

Важнейшим элементом работы является выемка (предпочтительно с участием специалиста)

документов, в том числе на машинных носителях, фиксировавших состояния информационной

системы в момент вторжения в нее злоумышленника или его программ и отражающих последст-

вия вторжения.

Одновременно следует принять меры к фиксации состояния рабочего места заподозренно-

го, откуда он осуществил вторжение в информационную систему и где могут сохраняться следы

его действий (их подготовки и реализации). Такое место может быть как по месту его службы, так

и дома, а также в иных местах, где установлена соответствующая аппаратура, например студенче-

ские вычислительные центры и др.).

Полученные в результате доказательства могут обеспечить основания для принятия реше-

ния о привлечении лица к делу в качестве подозреваемого или сразу в качестве обвиняемого.

При отсутствии заподозренного виновного лица первоначальная задача следствия заключа-

ется в сборе с помощью собственника информационной системы и процессуальной фиксации до-

казательств.

Следует принять меры к розыску виновного и поиску его рабочего места, откудн осуществ-

лялось вторжение в информационную систему. При этом осуществляется поиск:

места входа в данную информационную систему и способа входа в систему – вместе и с

помощью должностных лиц собственника информационной системы;

путей следования, через которые вошел в «атакованную» систему злоумышленник или

проникли его программы – вместе и с помощью должностных лиц иных информационных и ком-

муникационных систем – до рабочего места злоумышленника.

Круг типовых общих версий сравнительно невелик: преступление действительно имело ме-

сто при тех обстоятельствах, которые вытекают их первичных материалов; преступления не было,

а заявитель добросовестно заблуждается; ложное заявление о преступлении.

Типовыми частными версиями являются: версии о личности преступника (ов); версии о

местах внедрения в компьютерные системы; версии об обстоятельствах, при которых было совер-

шено преступление; версии о размерах ущерба, причиненного преступлением.